Для розуміння того, як працює фінансова машина агресора, спеціально для SPEKA YouControl розглянув три типологічні кейси, виявлені Держфінмоніторингом у 2025 році.

Вони викладені в типологічному дослідженні на тему: «Ризики та загрози легалізації (відмивання) доходів, одержаних злочинним шляхом, фінансування тероризму в умовах військової агресії російської федерації – 2025».

Як рф фінансує терор через крипту, агентів та кібершахрайство

Грошові потоки сьогодні стали такою ж зброєю, як і ракети. Офіційно машина агресії фінансується безпрецедентно: за даними розвідки, на 2025–2027 роки рф виділила рекордні 41% усіх видатків на воєнні потреби, збільшивши бюджет «національної оборони» до 133,6 млрд дол. США. І хоча фінансування тероризму та відмивання коштів не фігурують як легальні джерела поповнення державного бюджету, ці кримінальні інструменти активно підтримуються владою агресора. Вони утворюють стратегічний тіньовий фундамент, який дозволяє рф продовжувати війну та фінансувати підривну діяльність поза межами офіційної економіки.

Схема фінансування злочинної діяльності через криптогаманці за участю фсб та міжнародних терористичних організацій

Один із найбільш показових кейсів (№2025.4.1.1) розкриває використання мультивалютних криптогаманців для фінансування підготовки терористичних актів всередині України. Схема базувалася на використанні USDT (Tether USD – стейблкоїн, курс якого прив’язаний до американського долара) у мережі «Tron» через гаманець-міксер, що дозволяло приховувати походження брудних грошей.

Механіка злочину: Протягом семи років на цей гаманець надходили активи від підсанкційних російських сервісів (Garantex, Grinex, Hydra), іранських структур та навіть терористичної організації «Хамас». Далі ланцюжок транзакцій вів на гаманці, що належали співробітникам фсб рф. Кінцевий етап – конвертація USDT у гривню через P2P-платформи на біржах Binance та WhiteBIT. Ці кошти отримували громадяни України, яких спецслужби рф вербували через Telegram-канали для вчинення терактів.

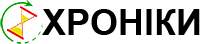

Перевірити міжнародні зв’язки компанії Garantex можна за допомогою міжнародної платформи для глобального пошуку та візуалізації бізнес-зв’язків YC World від YouControl, що допомагає розкривати приховані інсайти. Наприклад, фактори ризику, пов’язані зі зв’язками цього об'єкта, зокрема сліди ризикових країн, куди за замовчуванням встановлені такі країни як: Росія, Білорусь, Іран, Куба, Північна Корея, Сирія, Китай. В даному випадку, вищезгадана компанія має ймовірні зв'язки з російськими юридичними та фізичними особами.

Екосистема YouControl допомагає дотримуватися норм фінмоніторингу, визначених Типологічним дослідженням, яке затверджене Наказом Державної служби фінансового моніторингу України 22.12.2025 № 116.

Скріншот з системи YC World, бізнес-зв’язки компанії Garantex

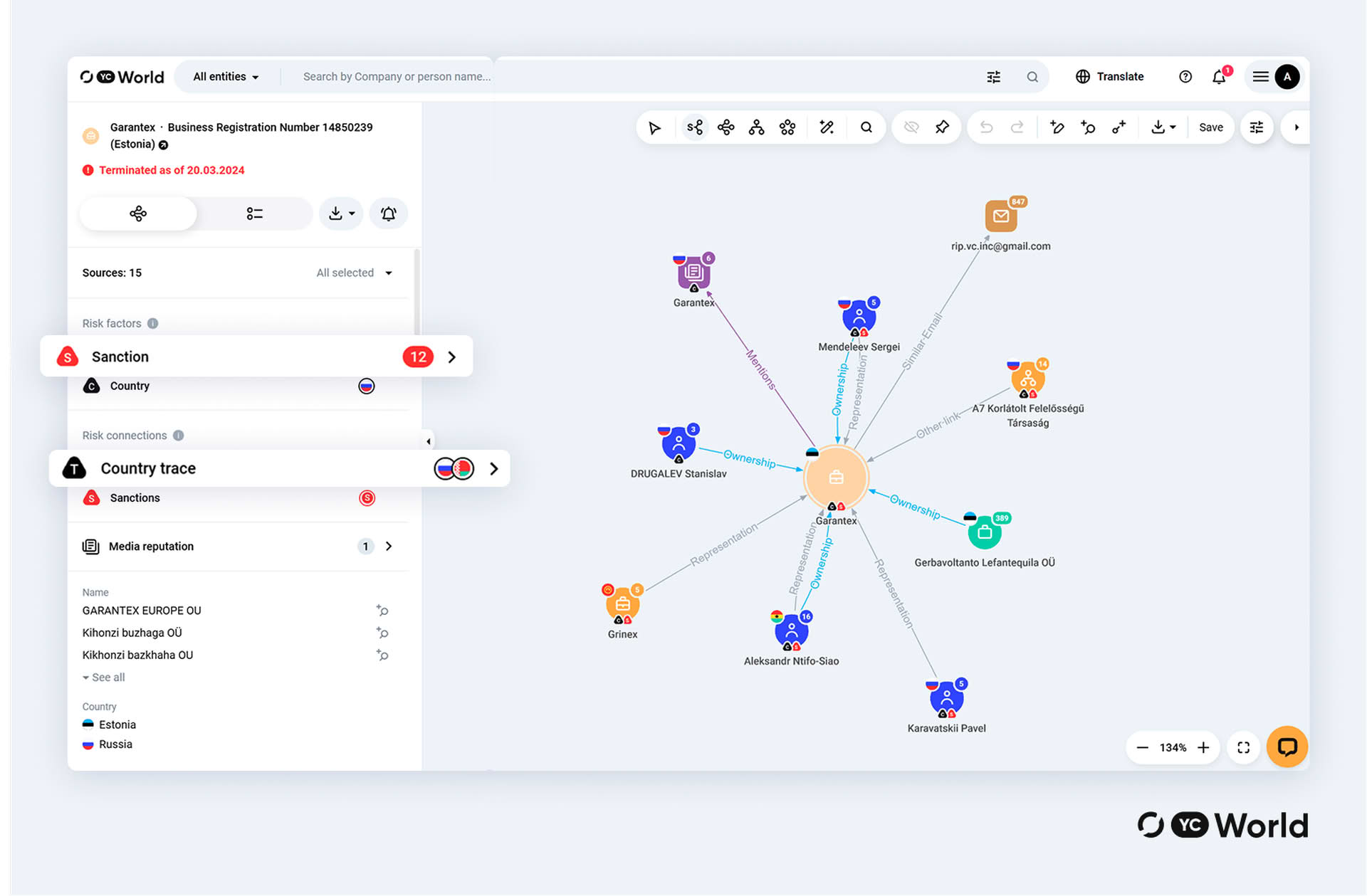

Garantex зареєстровано в Естонії в 2019 році та ліквідовано у 2024 році. Одним із співзасновників компанії є росіянин Сергій Мєндєлєєв. Пан Мєндєлєєв з липня 2025 року потрапив під санкції РНБО, про що свідчить перевірка фізособи за збігом ПІБ в аналітичній системі YouControl.

Скріншот з системи YouControl, розділ «Санкції РНБО»

У нещодавньому дослідженні «Балтійські країни в українському бізнесі заробили понад 111 млрд грн за 3 кв. 2025» від 23.02.2026 року», фахівці YouControl з’ясували, що 28 компаній зі співвласниками з Естонії мають повідомлення про санкції, пов'язані з їхніми учасниками/кінцевими бенефіціарними власниками. Крім того, 26 компаній мають у структурі власності, крім представників досліджуваної країни, також учасників/кінцевих бенефіціарів з росії.

Рахунки-проксі: фінансування диверсій з окупованих територій

Кейс №2025.4.1.2 демонструє, як рф використовує звичайні рахунки фізичних осіб для фінансування організації диверсій. Головним фігурантом стала особа, яка фактично перебуває на тимчасово окупованій території та залучена до підривної діяльності.

Механіка злочину: На рахунки фігуранта надходили кошти від групи осіб як у готівковим, так і в безготівковим шляхом. Надалі ці гроші розподілялися: частина йшла на поповнення мобільних рахунків та оплату товарів для диверсантів, інша – знімалася готівкою або перераховувалася групі пособників.

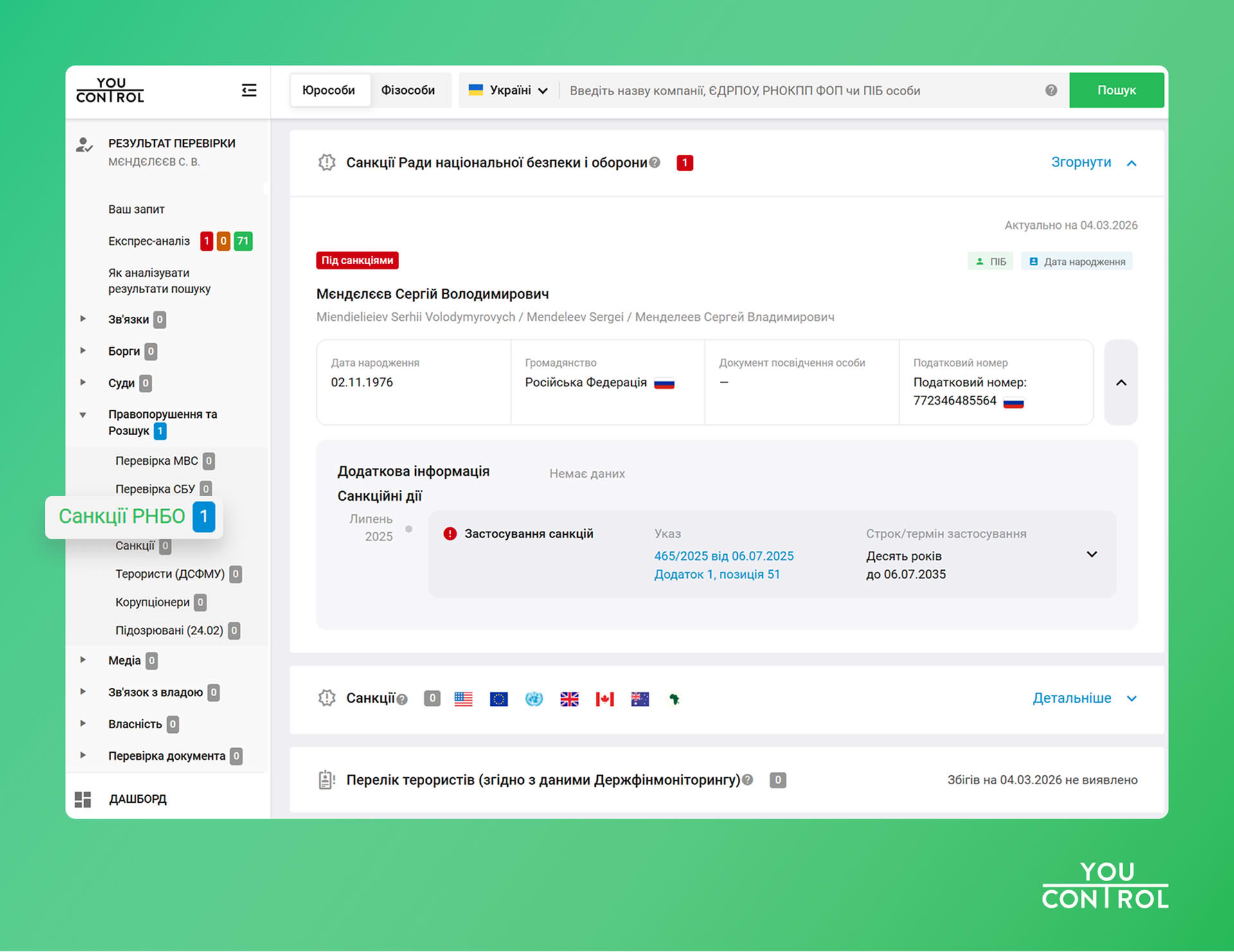

Важливим сигналом для банків став «неприйнятно високий ризик» певних контрагентів. Використання YouControl у таких випадках дозволяє розслідувачам миттєво виявити, що контрагент уже внесений до бази «Миротворець» або має зв’язки з окупаційними адміністраціями, що є прямим індикатором фінансування тероризму.

IT-шахрайство як ресурс для «держав-вигнанців»

Найбільш екзотичним, але не менш небезпечним є кейс №2025.4.1.4, де урядові організації Північної Кореї використовували українських IT-фахівців для генерування доходів, які йшли на підтримку режиму КНДР та його союзника – рф.

Механіка злочину: Схема базувалася на кібершахрайстві: несанкціонований доступ до акаунтів, виманювання коштів у контактів жертв та транзит цих грошей через рахунки українських «айтівців». Більшість із них офіційно вважалися безробітними, проте через їхні картки проходили значні суми, що істотно перевищували задекларовані доходи.

Цей міжнародний ланцюжок підтверджує, що фінансування війни рф тісно переплетене з глобальними терористичними режимами. Для відстеження таких транскордонних зв'язків корисним стає інструмент YC World, який допомагає ідентифікувати причетність іноземних суб'єктів до підсанкційних організацій КНДР чи рф.

Механіка транзакцій: операційні інструменти та канали руху капіталу

Для успішної протидії фінансуванню агресії необхідно розрізняти стратегічний рівень побудови схеми та її безпосередню технічну реалізацію. У професійному середовищі ці рівні поділяють на системні механізми (TG – Tool Groups) та операційні інструменти (OI – Operational Instruments).

Якщо перші визначають архітектуру – наприклад, використання фіктивних компаній чи НПО, – то операційні інструменти (OI) є «робочими конячками» схеми. Вони універсальні та використовуються для проведення конкретних платежів, незалежно від складності злочинної моделі.

Як OI працюють у реальних кейсах

Аналіз описаних вище розслідувань демонструє, як злочинці комбінують різні операційні інструменти для маскування транзакцій та розриву зв’язків.

У справі про фінансування терактів спецслужбами рф ключовим інструментом стали операції з USDT у мережі «Tron». Через P2P-конвертацію агресор розірвав прямий ланцюжок між відправником та виконавцем злочину. Для викриття таких схем необхідно аналізувати цифрові сліди через міжнародні бази санкційних ризиків у YC World, що дозволяє перевірити, чи застосовано санкції до юридичних та фізичних осіб.

Для організації диверсійних груп рф часто використовує звичайні карткові рахунки фізичних осіб. Рух коштів у таких випадках маскується під побутові операції: оплату товарів, послуг або поповнення мобільного зв’язку. Виявити ці приховані зв’язки допомагає перевірка учасників через YouControl, яка підсвічує критичні «червоні прапорці» в «Експрес-аналізі», як-от реєстрацію компанії на тимчасово окупованих територіях або наявність осіб у базі «Миротворець» чи ймовірну приналежність до російських воєнних злочинців.

Скріншот з системи YouControl, розділ «Санкції РНБО»

Кейси щодо ІТ-шахрайства на користь КНДР базуються на створенні багаторівневої завіси з P2P-переказів та подальшого масового зняття готівки. Учасниками схеми зазвичай стають особи з офіційним статусом безробітних, через чиї рахунки проходять аномальні суми. Такий механізм дозволяє агресору та його союзникам ефективно приховувати джерела походження активів та їхнє кінцеве призначення.

Індикатори учасників (PI): де шукати відхилення

Ключем до розкриття цих ланцюжків є аналіз не лише сум, а й поведінки самих учасників. Індикатори підозрілості (Participant Indicators, PI) – це «цифрові відбитки» злочину, що відхиляються від стандартної економічної логіки.

Згрупування таких ознак дозволяє правоохоронцям та аналітикам ідентифікувати ризикових клієнтів ще на етапі моніторингу. Найбільш вираженими PI у розглянутих схемах є:

- невідповідність доходів;

- токсична географія;

- аномальна структура транзакцій.

Саме через ці відхилення встановлюється потенційна причетність до фінансування війни, перетворюючи розрізнені операційні інструменти на доказову базу злочинної діяльності.

Варто звернути увагу, що попри високу ефективність сучасних цифрових алгоритмів, повна автоматизація не здатна повноцінно оцінити економічну доцільність бізнесу або відрізнити реальну компанію від фіктивної організації, створеної для виведення коштів. Багато критичних факторів мають нецифрову природу – як-от зміст контрактів, нюанси переговорів чи фактична наявність персоналу, що обов’язково потребує людської експертизи та аналізу.

Як зупинити фінансову машину агресора

Фінансова архітектура війни рф базується на гібридних схемах, у яких державні ресурси тісно переплітаються з кримінальними інструментами. Протягом останніх років методи агресора еволюціонували від класичного відмивання коштів до використання складних криптошлюзів, P2P-переказів через мережі «дропів» та транскордонного кібершахрайства.

Своєчасне виявлення підготовки до диверсій чи терактів стає можливим завдяки автоматизованому моніторингу індикаторів фінансування війни (WF), що підсвічують аномалії на кшталт нічних транзакцій чи зв’язків із тимчасово окупованими територіями ще на етапі здійснення платежів. Водночас, попри важливість автоматизації, остаточне рішення завжди залишається за експертом, який проводить глибокий аналіз.

Використання OSINT-інструментів є критично важливим для викриття прихованих зв’язків бенефіціарів рф. Саме тут ключову роль відіграє YouControl — аналітична система, що формує доказову базу на основі відкритих даних і забезпечує бізнес та державу інструментами для виявлення прихованих загроз. Зрештою, зупинити агресію означає не лише тримати оборону на фронті, а й системно руйнувати фінансові ланцюги, які її живлять.

Зануритися у світ відкритої розвідки та поглибити знання у застосуванні OSINT-технік для пошуку та перевірки інформації допоможуть безоплатні курси «Як шукати інформацію в Інтернеті» та «OSINT для бізнесу» від YouControl Academy. Як освітній хаб провідного розробника сервісів для комплаєнсу, Академія розвиває методики бізнес-розвідки та допомагає професійному росту спеціалістів. Програми створені експертною командою YouControl у співпраці з міжнародними фахівцями з комплаєнсу, фінансового моніторингу та кібербезпеки з більш як 20 країн світу.

FAQ

1. Що таке фінансування тероризму?

Це збір або надання будь-яких активів для підтримки терористичної діяльності чи організацій. У контексті рф – це системне забезпечення воєнної агресії та диверсій проти України.

2. Що належить до легалізації відмивання доходів одержаних злочинним шляхом?

Будь-які дії, що маскують злочинне походження грошей, надаючи їм вигляду законних доходів. рф використовує цей механізм для приховання реальних джерел фінансування війни через мережі фіктивних фірм.

3. Як рф фінансує війну через криптовалюту?

Агресор використовує анонімність стейблкоїнів (наприклад, USDT) та криптоміксери для обходу санкцій. Це дозволяє приховано закуповувати озброєння та виплачувати винагороду агентам через швидку Р2Р-конвертацію у гривню.

4. Які основні індикатори фінансування війни?

Основними маркерами є аномальні нічні платежі, використання карток підставних осіб («дропів») офіційно безробітними громадянами, транзакції з тимчасово окупованих територій та нетипові маршрути через транзитні країни.

5. Як перевірити компанію на санкційні ризики?

Миттєво виявити санкції та зв’язки з рф допомагає «Експрес-аналіз» у YouControl. Для розкриття складних міжнародних ланцюжків власності та прихованих бенефіціарів за кордоном може використовуватися YC World.