Для понимания того, как работает финансовая машина агрессора, специально для SPEKA YouControl рассмотрел три типологических кейса, выявленных Госфинмониторингом в 2025 году.

Они изложены в типологическом исследовании на тему: «Риски и угрозы легализации (отмывания) доходов, полученных преступным путем, финансирования – 2025».

Как Россия финансирует террор через крипту, агентов и кибермошенничество

Денежные потоки сегодня стали таким же оружием, как и ракеты. Официально машина агрессии финансируется беспрецедентно: по данным разведки , на 2025–2027 годы РФ выделила рекордные 41% всех расходов на военные нужды, увеличив бюджет национальной обороны до 133,6 млрд дол. США. И хотя финансирование терроризма и отмывание средств не фигурируют как легальные источники пополнения государственного бюджета, эти уголовные инструменты активно поддерживаются властями агрессора. Они образуют стратегический теневой фундамент, позволяющий России продолжать войну и финансировать подрывную деятельность за пределами официальной экономики.

Схема финансирования преступной деятельности через криптокошельки с участием фсб и международных террористических организаций

Один из наиболее показательных кейсов (№2025.4.1.1) раскрывает использование мультивалютных криптогаманцев для финансирования подготовки террористических актов внутри Украины. Схема базировалась на использовании USDT (Tether USD – стейблкоин, курс которого привязан к американскому доллару) в сети Tron через кошелек-миксер, что позволяло скрывать происхождение грязных денег.

Механика преступления: В течение семи лет на этот кошелек поступали активы от подсанкционных российских сервисов (Garantex, Grinex, Hydra), иранских структур и даже террористической организации Хамас. Далее цепочка транзакций вела на кошельки, принадлежавшие сотрудникам ФСБ РФ. Конечный этап – конвертация USDT в гривну через P2P-платформы на биржах Binance и WhiteBIT. Эти средства получали граждане Украины, которых спецслужбы России вербовали через Telegram-каналы для совершения терактов.

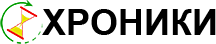

Проверить международные связи Garantex можно с помощью международной платформы для глобального поиска и визуализации бизнес-связей YC World от YouControl, помогающей раскрывать скрытые инсайты. Например, факторы риска, связанные со связями этого объекта, в частности, следы рисковых стран, куда по умолчанию установлены такие страны как: Россия, Беларусь, Иран, Куба, Северная Корея, Сирия, Китай. В данном случае вышеупомянутая компания имеет вероятные связи с российскими юридическими и физическими лицами.

Экосистема YouControl помогает придерживаться норм финмониторинга, определенных Типологическим исследованием, утвержденным Приказом Государственной службы финансового мониторинга Украины 22.12.2025 № 116.

Скриншот из системы YC World, бизнес-связи компании Garantex

Скриншот из системы YC World, бизнес-связи компании Garantex

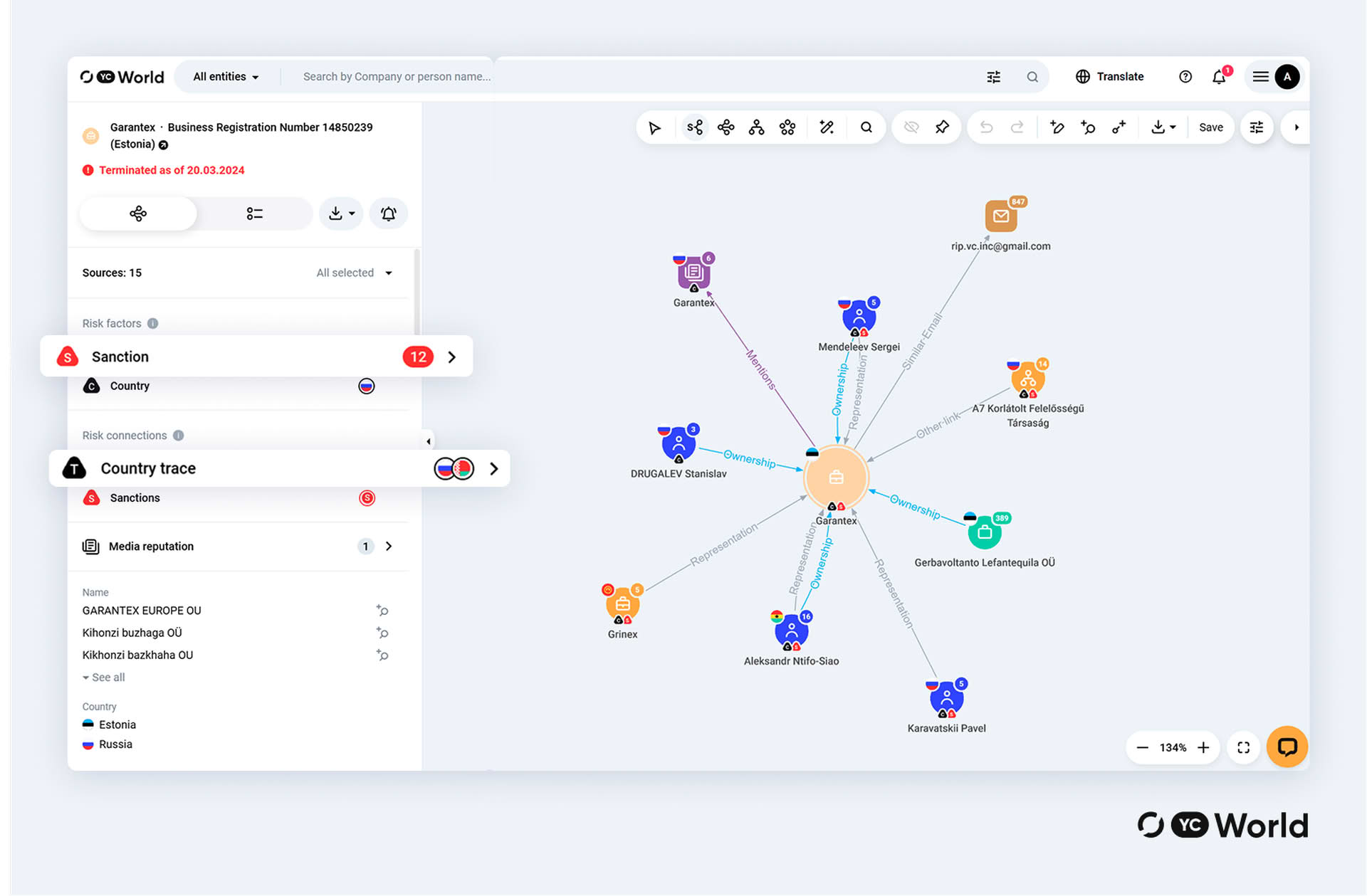

Garantex зарегистрирован в Эстонии в 2019 году и ликвидирован в 2024 году. Одним из соучредителей компании является россиянин Сергей Менделеев . Г-н Менделеев с июля 2025 года попал под санкции СНБО, о чем свидетельствует проверка физлица по совпадению ФИО в аналитической системе YouControl.

Скриншот из системы YouControl, раздел «Санкции СНБО»

Скриншот из системы YouControl, раздел «Санкции СНБО»

В недавнем исследовании «Балтийские страны в украинском бизнесе заработали более 111 млрд грн за 3 кв 2025» . специалисты YouControl выяснили, что 26 компаний имеют в структуре собственности, кроме представителей изучаемой страны, также участников/конечных бенефициаров из России.

Счета-прокси: финансирование диверсий с оккупированных территорий

Кейс №2025.4.1.2 показывает, как Россия употребляет обыденные счета физических лиц для финансирования организации диверсий. Главным фигурантом стало лицо, фактически находящееся на временно оккупированной территории и привлеченное к подрывной деятельности.

Механика преступления: На счета фигуранта поступали средства от группы лиц как по наличному, так и по безналичному пути. В дальнейшем эти деньги распределялись: часть уходила на пополнение мобильных счетов и оплату товаров для диверсантов, другая – снималась наличными или перечислялась группе пособников.

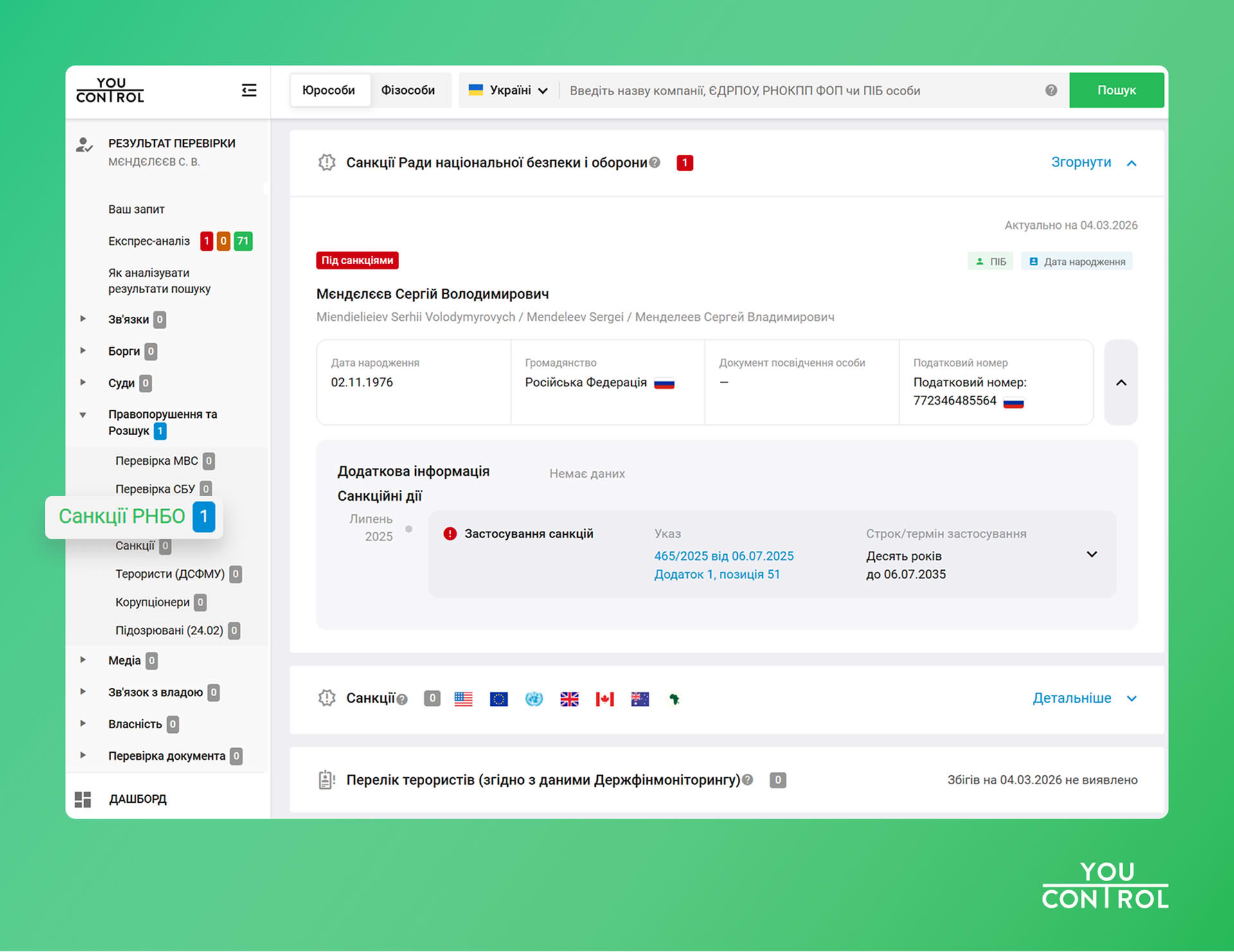

Важным сигналом для банков стал «неприемлемый риск» определенных контрагентов. Использование YouControl в таких случаях позволяет расследователям мгновенно обнаружить, что контрагент уже внесен в базу Миротворец или имеет связи с оккупационными администрациями, которые являются прямым индикатором финансирования терроризма.

IT-мошенничество как ресурс для «государств-изгнанников»

Наиболее экзотическим, но не менее опасным является кейс №2025.4.1.4, где правительственные организации Северной Кореи использовали украинских IT-специалистов для генерирования доходов, которые шли в поддержку режима КНДР и его союзника – РФ.

Механика преступления: Схема базировалась на кибермошенничестве: несанкционированный доступ к аккаунтам, выманивание средств контактов жертв и транзит этих денег через счета украинских «айтовцев». Большинство из них официально считались безработными, однако через их карты проходили значительные суммы, существенно превышающие задекларированные доходы.

Эта международная цепочка подтверждает, что финансирование войны России тесно переплетено с глобальными террористическими режимами. Для отслеживания таких трансграничных связей полезен инструмент YC World , который помогает идентифицировать причастность иностранных субъектов к подсанкционным организациям КНДР или России.

Механика транзакций: операционные инструменты и каналы движения капитала

Для удачного противодействия финансированию злости нужно различать стратегический уровень построения схемы и её непосредственную техническую реализацию. В профессиональной среде эти уровни делятся на системные механизмы (TG – Tool Groups) и операционные инструменты (OI – Operational Instruments).

Если первые определяют архитектуру – например, использование фиктивных компаний или НПО, то операционные инструменты (OI) являются «рабочими лошадками» схемы. Они универсальны и используются для проведения конкретных платежей вне зависимости от сложности преступной модели.

Как OI работают в реальных кейсах

Анализ описанных выше расследований показывает, как преступники комбинируют различные операционные инструменты для маскировки транзакций и разрыва связей.

По делу о финансировании терактов спецслужбами России ключевым инструментом стали операции с USDT в сети «Tron». Из-за P2P-конвертации агрессор разорвал прямую цепочку между отправителем и исполнителем преступления. Для разоблачения таких схем необходимо анализировать цифровые следы через международные базы санкционных рисков в YC World , что позволяет проверить, применены ли санкции к юридическим и физическим лицам.

Для организации диверсионных групп России часто использует обычные карточные счета физических лиц. Движение средств в таких случаях маскируется под бытовые операции: оплату товаров, услуг или пополнение мобильной связи. Выявить эти скрытые связи помогает проверка участников через YouControl , которая подсвечивает критические «красные флажки» в Экспресс-анализе, например регистрацию компании на временно оккупированных территориях или наличие лиц в базе «Миротворец» или вероятную принадлежность к российским военным преступникам.

Скриншот из системы YouControl, раздел «Санкции СНБО»

Кейсы по ИТ-мошенничеству в пользу КНДР базируются на создании многоуровневой завесы с P2P-переводов и последующего массового снятия наличных денег. Участниками схемы обычно становятся лица с официальным статусом безработных, через счета которых проходят аномальные суммы. Такой механизм позволяет агрессору и его союзникам эффективно скрывать источники происхождения активов и их конечное предназначение.

Индикаторы участников (PI): где искать отклонения

Ключом к раскрытию этих цепочек есть анализ не только сумм, но и поведения самих участников. Индикаторы подозрительности (Participant Indicators, PI) – это «цифровые отпечатки» преступления, отклоняющиеся от стандартной экономической логики.

Группировка таких признаков позволяет правоохранителям и аналитикам идентифицировать рисковых клиентов еще на этапе мониторинга. Наиболее выраженными PI в рассматриваемых схемах являются:

- несоответствие доходов;

- токсическая география;

- аномальная структура транзакций

Именно из-за этих отклонений устанавливается потенциальная причастность к финансированию войны, превращая разрозненные операционные инструменты в доказательную базу преступной деятельности.

Следует обратить внимание, что, несмотря на высокую эффективность современных цифровых алгоритмов, полная автоматизация не способна полноценно оценить экономическую целесообразность бизнеса или отличить реальную компанию от фиктивной организации, созданной для вывода средств. Многие критические факторы имеют нецифровую природу – например содержание контрактов, нюансы переговоров или фактическое наличие персонала, что обязательно требует человеческой экспертизы и анализа.

Как остановить финансовую машину агрессора

Финансовая архитектура войны РФ базируется на гибридных схемах, в которых государственные ресурсы тесно переплетаются с криминальными инструментами. В последние годы методы агрессора эволюционировали от классического отмывания средств к использованию сложных криптошлюзов, P2P-переводов через сети «дропов» и трансграничного кибермошенничества.

Своевременное выявление подготовки к диверсиям или терактам становится возможным благодаря автоматизированному мониторингу индикаторов финансирования войны (WF), подсвечивающих аномалии типа ночных транзакций или связей с временно оккупированными территориями еще на этапе осуществления платежей. В то же время, несмотря на важность автоматизации, окончательное решение всегда остается за экспертом, проводящим глубокий анализ.

Использование OSINT-инструментов критически важно для разоблачения скрытых связей бенефициаров рф. Именно здесь ключевую роль играет YouControl — аналитическая система, формирующая доказательную базу на основе открытых данных и обеспечивающая бизнес и государство инструментами для обнаружения скрытых угроз. В конце концов, остановить агрессию означает не только держать оборону на фронте, но и системно разрушать питающие ее финансовые цепи.

Погрузиться в мир открытой разведки и углубить знания в применении OSINT-техник для поиска и проверки информации помогут бесплатные курсы «Как искать информацию в Интернете» и «OSINT для бизнеса» YouControl Academy. В качестве образовательного хаба ведущего разработчика сервисов для комплаенса, Академия развивает методики бизнес-разведки и помогает профессиональному росту специалистов. Программы созданы экспертной командой YouControl в сотрудничестве с международными специалистами по комплаенсу, финансовому мониторингу и кибербезопасности из более чем 20 стран мира.

FAQ

1. Что такое финансирование терроризма?

Это сбор или предоставление любых активов для поддержки террористической деятельности или организаций. В контексте России – это системное обеспечение военной агрессии и диверсий против Украины.

2. Что относится к легализации отмывания доходов, полученных преступным путем?

Любые действия, маскирующие преступное происхождение денег, придавая им вид законных доходов. РФ использует этот механизм для сокрытия реальных источников финансирования войны через сети фиктивных фирм.

3. Как Россия финансирует войну через криптовалюту?

Агрессор использует анонимность стейблкоинов (например, USDT) и криптомиксеров для обхода санкций. Это позволяет скрыто закупать вооружение и выплачивать вознаграждение агентам из-за быстрой Р2Р-конвертации в гривну.

4. Каковы основные индикаторы финансирования войны?

Основными маркерами являются аномальные ночные платежи, использование карт подставных лиц («дропов») официально безработными гражданами, транзакции с временно оккупированных территорий и нетипичные маршруты через транзитные страны.

5. Как проверить компанию на санкционные опасности?

Мгновенно выявить санкции и связи с РФ помогает «Экспресс-анализ» в YouControl. Для раскрытия сложных международных цепочек собственности и скрытых бенефициаров за границей может использоваться YC World.